常有人问iOS版AWS移动门户首次登录时安装的描述文件是什么,今天我来做个解答。

为进军企业级市场,苹果在iOS 6中新增了MDM(Mobile Device Management,移动设备管理)。借助MDM企业可以对苹果设备具有一定的IT管理能力,比如:

- 设置设备密码强度

- 配置WIFI、VPN

- 远程安装应用

- 远程锁定/擦除设备数据

那么,一个iOS设备是如何被纳入到MDM的管理之中呢?简单来说,大致的过程如下:

- iOS设备从MDM服务器获取到一个配置描述文件(Configuration Profile)。

- 设备使用者允许安装该配置描述文件。

- iOS设备向MDM服务器注册,注册时会将设备的唯一标识等信息提交到MDM服务器。MDM服务器会保存设备提交的信息,之后即可通过苹果推送服务远程管理该设备。

第一步中的配置描述文件就是首次登录AWS移动门户时提示要安装的描述文件。

我们进一步看看这个配置描述文件都有哪些内容,下图是安装描述文件时的页面: (如果你的iPhone/iPad上已经安装,可以通过设置 -> 通用 -> 设备管理 -> 移动设备管理来查看)

点击更多详细信息,可以看到该描述文件分为移动设备管理和证书两部分:

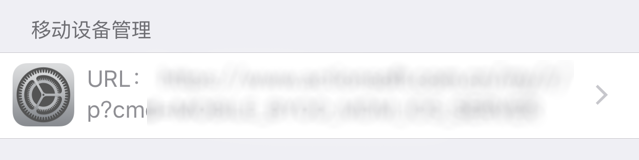

先看移动设备管理,这里定义了一个URL地址:

先看移动设备管理,这里定义了一个URL地址:

这个地址就是MDM服务器的地址,它告诉了iOS设备要接受哪个服务器的管理。

这个地址就是MDM服务器的地址,它告诉了iOS设备要接受哪个服务器的管理。

再看证书部分,这里有三个证书:

- 第一个证书名为“MDMApns.p12”,它是在AWS EMM管理控制台的移动设备管理 -> 证书管理中申请的苹果MDM推送证书。它的作用是在收到MDM服务器推送的命令时,验证该命令是否合法可信。

- 第二个证书名为“AWSPortal_CA”,这个证书是AWS EMM自己生成的一个根证书。AWS移动门户运行时会使用该证书来判断是否已经安装配置描述文件。

- 第三个证书名为“Go Daddy Root Certificate Authority - G2”,这个证书是MDM服务器SSL证书的根证书,有了这个证书,iOS设备才会信任MDM服务器,否则设备不会向MDM服务器注册。

也就是说iOS设备在接受MDM服务器的管理时,至少有两步安全验证:

- 设备向MDM服务器注册时会验证服务器证书是否可信,不可信则不注册,防止被别有用心者非法获得设备信息。

- MDM服务器会使用MDM推送证书向设备推送命令,设备在收到命令时也会验证该命令是否合法。也就是说,即使知道设备信息,没有MDM推送证书,同样无法管理设备。

有人可能会问,既然这样如果我即获取到了设备信息,又获取到了MDM推送证书,是不是就可以控制一台iOS设备了。我相信你已经猜到了答案,肯定是不行的。别忘了配置描述文件中的MDM服务器地址。MDM服务器在推送命令时,不会带有命令的任何具体信息。设备在接收到命令后,会从MDM服务器上获取真正的命令并执行,同样在每次与服务器通信时,都会验证服务器是否可信。

可以看出,苹果MDM在安全方面的设计非常严谨。

所以现在你已经了解了配置描述文件的作用是什么:它告诉了iOS设备应该向哪个MDM服务器注册,在接受MDM服务器管理时设备还会利用配置描述文件中的证书进行必要的安全验证。